A modo de continuación de la serie de post sobre criptografía en Python, hoy veremos como hacer criptoanálisis Vigenère y Autoclave. Es importante que os miréis el primer post, ya que partiremos de la implementación de Vigenère vista anteriormente. El cifrado de Vigenère es un método de cifrado por sustitución polialfabética que utiliza una serie... Continue Reading →

Hacking WIFI: Cracking de WPA2 desde Python – MIC Cracking

Seguimos con la serie de tutoriales sobre hacking WIFI, y en este caso toca revisar WPA y WPA2. Es un tema demasiado extenso como para tratarlo en un solo post, así que en esta primera parte veremos como explotar la técnica de MIC Cracking desde Python para hacer ataques de fuerza bruta. ¿Qué aporta WPA... Continue Reading →

Proxys, VPNs y TOR: ¿Qué debes saber para ser realmente anónimo?

Antes de que cojas y utilices el primer servicio proxy o VPN que te salga anunciado en Google te recomiendo que leas este post donde trataremos aquello que debes saber sobre tipos de proxy, protocolos VPN y el uso de Tor con relación a la seguridad y el anonimato, además de mostrar como proxificar cualquier... Continue Reading →

Complejidad de contraseñas y password cracking

En este articulo daremos respuesta a la pregunta de ¿Qué contraseña es más segura?. La de la izquierda que es mas larga o la de la derecha que es mas corta pero incluye símbolos. Si llegáis a leer este post hasta el final no solo sabréis la respuesta y porque, si no que podréis optimizar... Continue Reading →

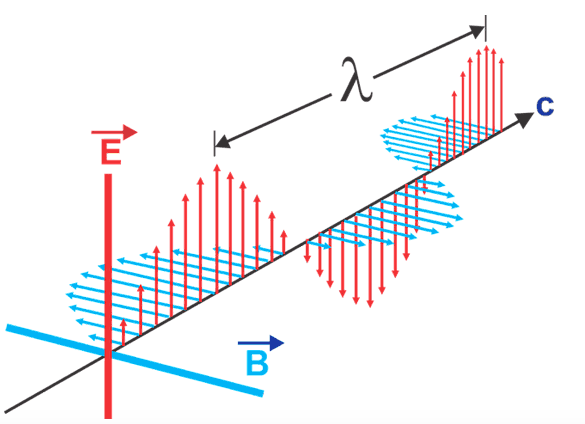

Introducción a la comunicación por Radiofrecuencias

Hace no mucho publique un post sobre Hacking a radiofrecuencias con un SDR y siguiendo con el tema del RF se me quedo en el tintero tratar con que ocurre fisicamente, así que hoy toca un poco de teoría, toca tratar los conceptos básicos sobre como funcionan las comunicaciones por radiofrecuencias. Lo primero necesitamos distinguir... Continue Reading →

Cifra tus archivos fácilmente con GPG

GNU Privacy Guard o más conocido como GPG es una herramienta de software libre para cifrado y firmas digitales.GPG usa una combinación de criptografía de claves simétricas y criptografía de claves públicas Criptografía de clave simétrica La criptografía de clave simétrica consiste en utilizar la misma clave para cifrar y descifrar los mensajes. En una... Continue Reading →

Una primera aproximación al exploiting, Stack Based Overflow

Este post pretende ser un punto de introducción al mundo del exploiting , si te ha pasado que has querido adentrarte en este mundo pero al buscar información todo te ha sonado ha chino, he de decirte que has encontrado el lugar indicado. Es muy recomendable que antes de iniciaros en este mundo sepáis programar... Continue Reading →

Montando una ALU con Logisim

En este post veremos como funciona una de las partes más imprescindibles de un procesador, la ALU. ¿Y que mejor forma para verlo? que simulando una ALU de 8 bits sencilla. Como prerrequisito para poder hacerla es necesario tener conocimientos sobre puertas lógicas y circuitos combinacionales, si no tienes ni idea de lo que estoy hablando échale un vistazo al siguiente... Continue Reading →

Seguridad en capa 2: Securizando los Switchs

Hoy venimos con algo de lo más interesante, con uno de los grandes olvidados en lo que a materia de seguridad de redes se refiere,la securizaciñon de nuestros switchs y los ataques de capa 2. Amenazas más comunes de capa 2 Ataques de Capa 2Descripción del ataqueSoluciónAtaques de MacSpoofing de MAC Ataques de tabla MACPort-SecurityManipulación... Continue Reading →

BATCH FOR DUMMIES

Seguimos con esta serie de post más teóricos, pero esta vez vamos con algo de lo más básico imaginable, como son los comandos de windows y el procesamiento por lotes. En Windows un archivo batch es un archivo de procesamiento por lotes. Se trata de archivos de texto sin formato, guardados con la extensión .BAT... Continue Reading →